Hannover Messe 2024: Axians zeigt Technologien zum Anfassen

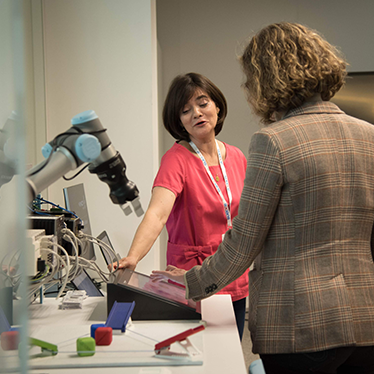

Dieses Jahr stellt Axians seinen Auftritt auf der Hannover Messe ganz unter das Kampagnen-Motto „TO CONNECT OT“. Vom 22. bis 26. April können Besucher:innen in Halle 15 an Stand G24 live erleben, wie die Integration von Operational Technology (OT) und IT die Effizienz, Qualität und Nachhaltigkeit steigert.

Jetzt Ticket sichern: HANNOVER MESSE 2024

Besuchen Sie unsere Expert:innen vom 22. – 26. April auf der HANNOVER MESSE in der Halle 15 am Messestand G24. Unter dem Motto “ TO CONNECT OT“ präsentieren wir innovative Lösungsansätze für Ihre spezifischen Industrie-Herausforderungen. Melden Sie sich jetzt an uns sichern Sie sich Ihr kostenloses Messeticket.

Rebranding: S&T Deutschland und hamcos IT Service firmieren um

Die S&T Deutschland GmbH wird in Axians IT Business Solutions GmbH umbenannt, die hamcos IT Service GmbH firmiert als Axians hamcos GmbH. Beide Unternehmen treten ab dem 15.11.2023 unter der einheitlichen Corporate Identity von Axians auf.

Axians ist bester IT-Dienstleister in Deutschland

Axians in Deutschland belegt in der Kundenumfrage „Bester IT-Dienstleister“ von Computerwoche und ChannelPartner den ersten Platz in der Umsatzklasse von 250 Millionen bis zu einer Milliarde Euro Jahresumsatz.

2-fach ausgezeichnet in den Bereichen SDN und Enterprise Networks

In der aktuellen Untersuchung „ISG Provider Lens Network – Software Defined Solutions and Services – 2023“ erhält Axians jetzt erstmals zwei Auszeichnungen als Leader. Die Analysten bezeichnen Axians als einen führenden Integrator für komplexe und hochkritische Infrastrukturen – sie bescheinigen deshalb erstmals die Leader-Position für „Enterprise Networks Technology and Service Suppliers“. Auch die Transformationsfähigkeiten stechen erneut heraus. Wie zuvor ist Axians Leader bei „SDN Transformation Services (Consulting & Implementation)“.

Axians – The best of ICT with a human touch

Axians ist Teil des globalen Markennetzwerks für ICT-Lösungen von VINCI Energies. Das Axians-Netzwerk umfasst 16.000 Spezialist:innen in 37 Ländern weltweit. Diese global agierende Expertenkompetenz steht zur Verfügung, wenn es darum geht, die individuellen Anforderungen der Kunden an eine zuverlässige Infrastruktur und moderne ITK zu erfüllen. Als Vorreiter bei der Digitalisierung kennt Axians die branchenspezifischen Herausforderungen der Kunden und hilft, diese partnerschaftlich auf Augenhöhe zu meistern.

News von Axians

ICT Trends, die unsere Zukunft gestalten Unser Ziel ist es, das Leben von Menschen und Organisationen zu verbessern, indem wir unsere Kunden auf dem Weg in die digitale Zukunft begleiten. Dabei richten wir uns nicht nur kontinuierlich auf die sich verändernden Bedürfnisse unserer Kunden aus, sondern informieren Sie über aktuelle Trends, Veränderungen am Markt und halten Sie auf dem neuesten Stand:

Axians Experts Blog

Pressemeldungen

Ihr 360° ICT-Partner in Deutschland

Mehr über unsAxians in Deutschland ist ein agiles Unternehmensnetzwerk aus spezialisierten ICT-Dienstleistern und Softwareherstellern unter der globalen ICT-Marke Axians der VINCI Energies. Durch eine flächendeckende Präsenz an 49 Standorten existiert eine unmittelbare Nähe zum Kunden.

-

Mio € Umsatz (2023)

-

Mitarbeiter:innen

-

Standorte

Unsere Kunden

ReferenzenDas Ergebnis unserer individuellen Lösungen sind zufriedene Kunden. Ob groß, ob klein: In zahlreichen Unternehmen der unterschiedlichsten Branchen belegen wir das mit Praxisbeispielen. Überzeugen Sie sich selbst.

Die digitale Transformation mit Axians

Machen Sie Karriere bei uns

„The best of ICT with a human touch“ heißt für uns: Technologien allein führen nur durch die Teamarbeit engagierter Expert:innen zum Ziel, die ihre Aufgaben mit Enthusiasmus, Leidenschaft, Überzeugung, hoher Kompetenz und Spaß bei der Arbeit für unsere Kunden erfüllen.

Profitieren Sie von unserem Experten-Netzwerk!

Teilen Sie uns Ihre Anforderung mit und wir sorgen für den richtigen Ansprechpartner aus über 12.000 Expert:innen.

„*“ zeigt erforderliche Felder an